Powiązane rozwiązania

Poznaj inne rozwiązania w naszym portfolio:

Więcej informacji na stronie producenta: Inner Range

Inner Range dla Inner Range Cyber Security – kontrola dostępu z integracją Active Directory

Inner Range w liczbach

Inner Range Dla – Zaufanie tysięcy firm na całym świecie

Wyzwania Inner Range Cyber Security

Inner Range – Cyber Security

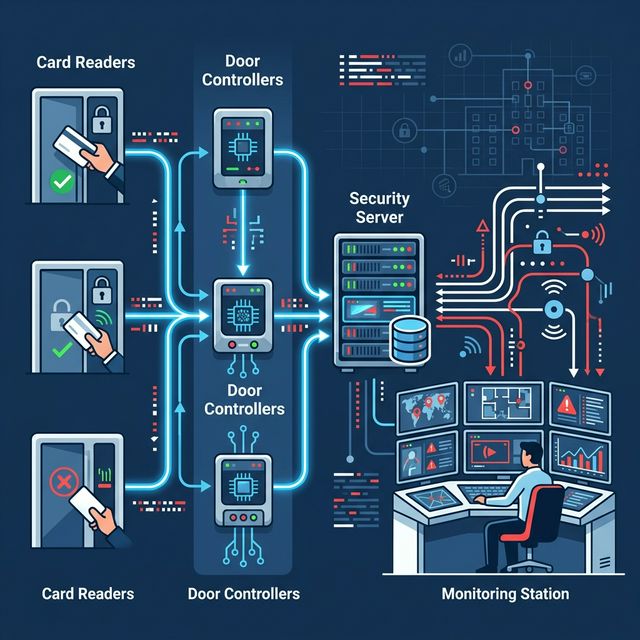

- Dane lokalne: Wszystkie krytyczne informacje i dane użytkowników przechowywane na kontrolerze na obiekcie, nie w chmurze

- Szyfrowana komunikacja: AES-128 na magistralach RS-485 między czytnikami a kontrolerami

- Brak zależności od chmury: System działa w pełni lokalnie za politykami bezpieczeństwa sieci organizacji

- OSDP v2: Szyfrowany protokół komunikacji czytnik-kontroler zastępujący nieszyfrowany Wiegand

- Multipath IP: Szyfrowana transmisja alarmów przez IP i Cellular do stacji monitoringu

- Ciągły rozwój: Inner Range nieustannie ewoluuje zabezpieczenia produktów, systemów i procesów

Kluczowe funkcje

Inner Range – Specjalistyczne funkcjonalności Cyber Security

Inner Range Dla – Wyzwania Inner Range Cyber Security – specyficzne potrzeby korporacji

- Cyber hardened firmware: Kontrolery z zabezpieczonym firmware odpornym na manipulację

- Szyfrowane sesje: Komunikacja między oprogramowaniem a kontrolerami zabezpieczona TLS

- Role-based access: Granularne uprawnienia operatorów z pełnym audytem zmian

- Audit trail: Rejestr każdej zmiany konfiguracji z możliwością roll-back

- Aktualizacje bezpieczeństwa: Regularne patche poprzez opcjonalne umowy SMA

- Brak rocznych licencji: Eliminacja wektorów ataku związanych z systemami licencyjnymi

- Standards compliance: Zgodność z normami EN 60839-11 i odpowiednikami krajowymi

- Network segmentation: Możliwość izolacji systemu w osobnym VLAN-ie

Inner Range Dla – Rozwiązania Inner Range dla Inner Range Cyber Security

Inner Range Dla – Integracja z Active Directory (SSO)

Inner Range Dla – Visitor Management – zarządzanie gośćmi

Natywny moduł Visitor Management (Integriti). Recepcja rejestruje gości przez interfejs webowy, wystawia tymczasowe karty (automatyczna deaktywacja po wymeldowaniu). Pre-registration – rezerwacja dostępu przed wizytą (host dostaje powiadomienie e-mail/SMS o przyjeździe gościa). Eskorta obowiązkowa – gość + pracownik muszą przyłożyć karty jednocześnie (Dual Custody). Photo ID – zdjęcie gościa przy check-in. Visitor permissions: dziedziczenie uprawnień hosta lub predefiniowane uprawnienia dla grup gości. Automatyczne check-out przez odczyt karty przy wyjściu.

Inner Range Dla – Kontrola sal konferencyjnych

Integracja z systemami rezerwacji (Microsoft Outlook, Google Calendar, Exchange). Automatyczne odblokowanie sali w godzinach rezerwacji (harmonogramy dostępu zsynchronizowane z kalendarzem). Tylko osoby z zaproszenia mają dostęp (Permission Groups przypisane na podstawie listy uczestników). Logi użycia sal – raporty dla facility management (ile godzin była używana sala X w miesiącu). Automatyczne uzbrojenie alarmu po zakończeniu rezerwacji (Last User Out).

Inner Range Dla – Parkingi i szlabany – LPR

Karta pracownika = dostęp do parkingu wielopoziomowego. Przypisanie konkretnego piętra/miejsca parkingowego na podstawie stanowiska (kadra zarządzająca → piętro -1 VIP, pracownicy → piętro -2). Integracja z systemami parkingowymi (Skidata, Designa, CAME). License Plate Recognition (LPR) – automatyczne rozpoznawanie tablic rejestracyjnych (kamera LPR + Inner Range). Logi wjazdu/wyjazdu do rozliczenia kosztów (raporty dla księgowości). Visitor parking – tymczasowe miejsca dla gości.

Inner Range – Specjalistyczne funkcjonalności Cyber Security

Mobilne przepustki BLE/NFC – pracownicy używają smartfonów zamiast kart fizycznych (aplikacja SkyCommand). Eliminacja kosztów wydawania i wymiany kart plastikowych. Automatyczna deaktywacja przepustki mobilnej przy zwolnieniu (synchronizacja z Active Directory). Bezpieczna komunikacja BLE z szyfrowaniem AES-128. Kompatybilny z iOS (iPhone 6s+) i Android (4.4+). Zasięg: do 3 metrów (BLE), kontakt (NFC). Czytniki SIFER Mobile. Idealne dla nowoczesnych biur korporacyjnych.

Zaawansowane raporty dostępu (kto, kiedy, gdzie miał dostęp), raporty obecności (Time & Attendance), raporty alarmów. Eksport do Excel, PDF, CSV. Scheduled Reports – automatyczne generowanie raportów (np. raport tygodniowy dla zarządu wysyłany e-mailem w każdy poniedziałek). Compliance z ISO 27001, GDPR – audyt zdarzeń (pełna traceability zmian dostępu). Custom reports – możliwość budowy własnych raportów (SQL queries). Tylko Integriti Business/Corporate Edition.

Inner Range Dla – Etapy kompleksowej realizacji Inner Range dla biura

- Etap 1 – Audyt cyberbezpieczeństwa: Ocena podatności istniejącej infrastruktury sieciowej

- Etap 2 – Projekt sieci: Segmentacja VLAN dla systemu kontroli dostępu

- Etap 3 – Konfiguracja szyfrowania: Włączenie AES-128 na wszystkich magistralach RS-485

- Etap 4 – OSDP migration: Wymiana czytników Wiegand na SIFER z protokołem OSDP v2

- Etap 5 – TLS configuration: Szyfrowanie komunikacji oprogramowanie-kontroler

- Etap 6 – Role operators: Konfiguracja granularnych uprawnień operatorów

- Etap 7 – Audit policies: Włączenie pełnego audytu zmian z historią roll-back

- Etap 8 – Password policies: Wymuszenie silnych haseł i rotacji

- Etap 9 – Firmware update: Aktualizacja firmware kontrolerów do najnowszej wersji

- Etap 10 – Penetration test: Test penetracyjny systemu kontroli dostępu

- Etap 11 – Dokumentacja: Polityki cyberbezpieczeństwa i procedury reakcji na incydenty

Inner Range Dla – Powiązane rozwiązania – kompleksowe zabezpieczenie biura

- AES-128: Standard szyfrowania symetrycznego na magistralach RS-485

- OSDP v2: Open Supervised Device Protocol – szyfrowana komunikacja czytnik-kontroler

- TLS: Transport Layer Security – szyfrowanie sesji sieciowych

- SIFER: Czytniki z szyfrowaniem DESFire EV3

- Audit History: Rejestr zmian z możliwością przywrócenia (roll-back)

- EN 60839: Norma europejska dla systemów alarmowych i kontroli dostępu

- SMA: Software Maintenance Agreement – umowa na aktualizacje bezpieczeństwa

Powiązane rozwiązania

Inner Range Dla – Inner Range Cyber Security z Visacom Technic

- Brak przechowywania danych w chmurze

- Szyfrowanie end-to-end od karty do serwera

- Pełny audyt z roll-back zmian

- Regularne aktualizacje cyberbezpieczeństwa

- Zgodność z normami bezpieczeństwa